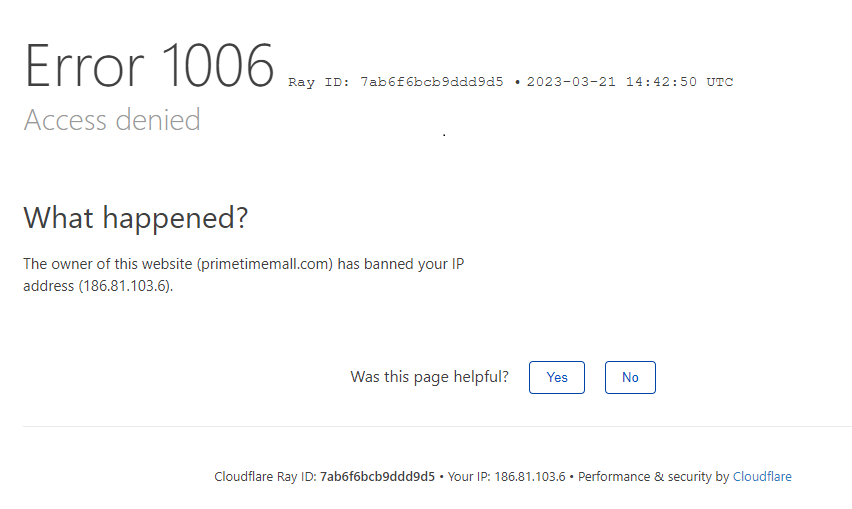

Siempre uso los DNS de google o clouflare, pero hoy trate de acceder a un dominio en el cual trabajo y note que mi IP estaba siendo resuelta como 186.81.103.6 y mi ip publica es diferente. Intente varias veces probe con otras dominios en los que trabajo y sucedio lo mismo.

Los sitios que trabajo manejan llista blanca de ip, si no estoy en ella sale error y muestra desde que IP me conecto

Intente con otro navegador que usa DOH y pude acceder con mi ip publica real.

Habia instalado windows hace unos dias y por no trabajar de mas deje los DNS como los trae windows y el router que tengomanda los DNS en la configuracion DHCP. Despues de esto cambie la configuracion de DNS a manual y usar DNS encriptados.

Me confie con que bastaba con mi router pero Claro esta interceptando los llamados a DNS sin encriptar y re ruteando los llamados.

Tengan cuidado laneros y usen siempre DNS encriptados

Los sitios que trabajo manejan llista blanca de ip, si no estoy en ella sale error y muestra desde que IP me conecto

Intente con otro navegador que usa DOH y pude acceder con mi ip publica real.

Habia instalado windows hace unos dias y por no trabajar de mas deje los DNS como los trae windows y el router que tengomanda los DNS en la configuracion DHCP. Despues de esto cambie la configuracion de DNS a manual y usar DNS encriptados.

Me confie con que bastaba con mi router pero Claro esta interceptando los llamados a DNS sin encriptar y re ruteando los llamados.

Tengan cuidado laneros y usen siempre DNS encriptados