En 2017 el equipo de seguridad de Google alertó sobre 7 fallos de seguridad en el software DNSMASQ, este software controla cómo se gestionan las funciones DNS en dispositivos como telefonos celulares, servidores, routers...

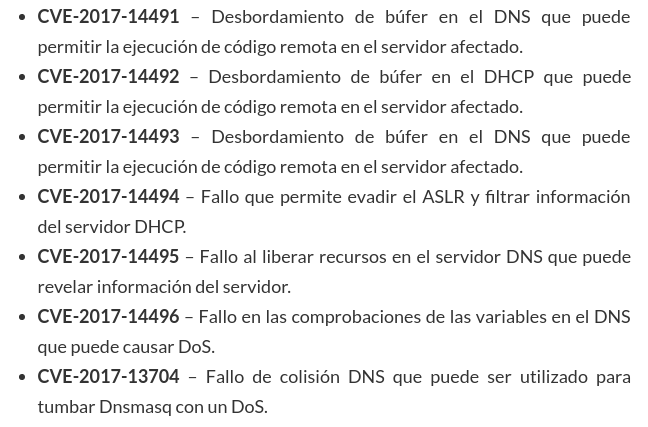

Es en este último punto donde nos vamos a detener: el fallo (o realmente grupo de fallos) permiten tomar control del dispositivo, en este caso el router de un usuario doméstico o empresarial, pudiéndose bloquear el mismo, revelar información confidencial (por decir algo: cómo está configurada la caché de DNS), entre otros:

Es el escenario perfecto para secuestrar la sesión de un usuario, robar credenciales de acceso (envenenamieno de caché + ataque MTM), informacion bancaria, etc. El fallo se explota de manera trivial luego de enviar una URL maliciosa a algún dispositivo de la victima (por medio de mensaje de texto, mensaje de whatsapp, messenger, instagram, etc) haciendo que éste ingrese a un sitio web especialmente diseñado para realizar el ataque.

Una vez la victima ingresa a la web, no hay ningún tipo de protección que pueda evitar que se explote la vulnerabilidad: el software antivirus y el firewall en el equipo de la victima sencillamente no aplican en este caso, pues el fallo está a nivel de hardware en el router entregado por el ISP o proveedor de Internet que está de cara a Internet.

Hace dos años el problema fue rapidamente corregido actualizando la versión de DNSMASQ a la 2,78, toda versión inferior es vulnerable; a nivel de servidores, infraestructura de internet, sistemas operativos como Linux, Windows, MacOs y Android se aplicaron los parches de seguridad.

Aquí llegamos a nuestra querida UNE/TIGO, la actualización debería haberse transmistido por su canal de actualizaciónes hace dos años pero esto nunca pasó, en la actualidad existen miles de usuarios en Colombia que todavía tienen routers residenciales y empresariales desactualizados y vulnerables (y también de otros proveedores de internet probablemente).

¿cómo puedo saber si mi router es vulnerable?

Muy sencillo:

1. conozca la IP interna de su modem o router: en una terminal de windows (o CMD) corra el comando ipconfig, y busque la línea "puerta de enlace predeterminada" - esa es la dirección IP del router.

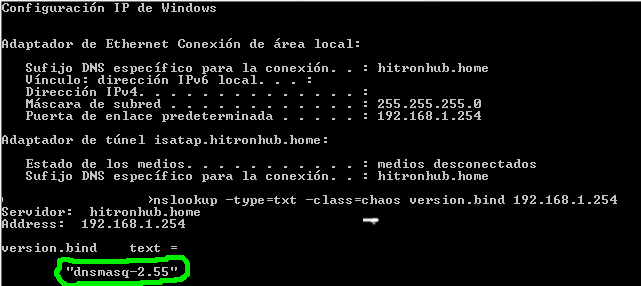

2. en la misma ventana corra el comando: nslookup -type=txt -class=chaos version.bind IP_Router_UNE

reemplazando el espacio "IP_Router_UNE" con el IP encontrado en el punto 1.

3. en el texto de respuesta busque la versión actual del servicio DNSMASQ del equipo de UNE, las versiones parchadas y por lo tanto no vulnerables son la 2,78 o superiores.

EJEMPLO

Suponiendo que el IP del router encontrado en el punto #1 es 192.168.1.254, se corre en la terminal: nslookup -type=txt -class=chaos version.bind 192.168.1.254

Con lo que se obtiene la siguiente salida:

Con lo cual se encuentra que se tiene la versión dnsmasq-2.55 que es claramente una versión desactualizada y vulnerable.

Y mientras mi ISP responde ¿cómo puedo mitigar el problema?

Es sencillo hacerlo, actualmente cuando todo usuario doméstico o empresarial usa un modem/router proporcionado por su ISP (compañía proveedora de Internet), la función DNS la hace el modem directamente. Si el modem es vulnerable al fallo anterior, también lo será por extensión el usuario sin importar qué antivirus o software de seguridad tenga.

Puesto que el fallo reside en el servicio DNS del modem, la falla se mitiga indicandole a Windows que no utilice ese servicio DNS del modem vulnerable, sino que utilice un servicio distinto, por ejemplo los DNS de Google (operan bajo DNSSEC en IPV4 y IPV6) o los de OpenDNS que también son una excelente alternativa.

Tutorial para cambiar los DNS:

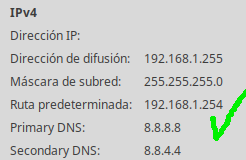

Si todo salió bien, al abrir las propiedades de la conexión nos debería salir (en este caso las direcciones IP de los DNS de Google):

Es en este último punto donde nos vamos a detener: el fallo (o realmente grupo de fallos) permiten tomar control del dispositivo, en este caso el router de un usuario doméstico o empresarial, pudiéndose bloquear el mismo, revelar información confidencial (por decir algo: cómo está configurada la caché de DNS), entre otros:

Es el escenario perfecto para secuestrar la sesión de un usuario, robar credenciales de acceso (envenenamieno de caché + ataque MTM), informacion bancaria, etc. El fallo se explota de manera trivial luego de enviar una URL maliciosa a algún dispositivo de la victima (por medio de mensaje de texto, mensaje de whatsapp, messenger, instagram, etc) haciendo que éste ingrese a un sitio web especialmente diseñado para realizar el ataque.

Una vez la victima ingresa a la web, no hay ningún tipo de protección que pueda evitar que se explote la vulnerabilidad: el software antivirus y el firewall en el equipo de la victima sencillamente no aplican en este caso, pues el fallo está a nivel de hardware en el router entregado por el ISP o proveedor de Internet que está de cara a Internet.

Hace dos años el problema fue rapidamente corregido actualizando la versión de DNSMASQ a la 2,78, toda versión inferior es vulnerable; a nivel de servidores, infraestructura de internet, sistemas operativos como Linux, Windows, MacOs y Android se aplicaron los parches de seguridad.

Aquí llegamos a nuestra querida UNE/TIGO, la actualización debería haberse transmistido por su canal de actualizaciónes hace dos años pero esto nunca pasó, en la actualidad existen miles de usuarios en Colombia que todavía tienen routers residenciales y empresariales desactualizados y vulnerables (y también de otros proveedores de internet probablemente).

¿cómo puedo saber si mi router es vulnerable?

Muy sencillo:

1. conozca la IP interna de su modem o router: en una terminal de windows (o CMD) corra el comando ipconfig, y busque la línea "puerta de enlace predeterminada" - esa es la dirección IP del router.

2. en la misma ventana corra el comando: nslookup -type=txt -class=chaos version.bind IP_Router_UNE

reemplazando el espacio "IP_Router_UNE" con el IP encontrado en el punto 1.

3. en el texto de respuesta busque la versión actual del servicio DNSMASQ del equipo de UNE, las versiones parchadas y por lo tanto no vulnerables son la 2,78 o superiores.

EJEMPLO

Suponiendo que el IP del router encontrado en el punto #1 es 192.168.1.254, se corre en la terminal: nslookup -type=txt -class=chaos version.bind 192.168.1.254

Con lo que se obtiene la siguiente salida:

Y mientras mi ISP responde ¿cómo puedo mitigar el problema?

Es sencillo hacerlo, actualmente cuando todo usuario doméstico o empresarial usa un modem/router proporcionado por su ISP (compañía proveedora de Internet), la función DNS la hace el modem directamente. Si el modem es vulnerable al fallo anterior, también lo será por extensión el usuario sin importar qué antivirus o software de seguridad tenga.

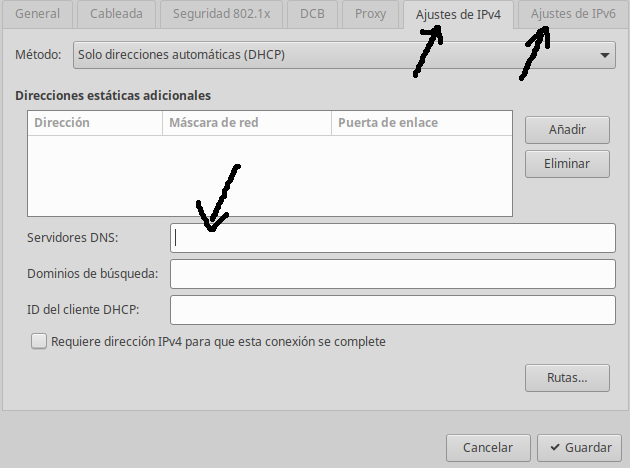

Puesto que el fallo reside en el servicio DNS del modem, la falla se mitiga indicandole a Windows que no utilice ese servicio DNS del modem vulnerable, sino que utilice un servicio distinto, por ejemplo los DNS de Google (operan bajo DNSSEC en IPV4 y IPV6) o los de OpenDNS que también son una excelente alternativa.

Tutorial para cambiar los DNS:

- En Windows 7 o MacOS

- En Windows 10

- En Linux - en el ícono de conexiones de red, buscar la conexión actual y cambiar los campos: