Hola a todos.

Poseo una situación seria donde se han perdido varios archivos por causa deun usuario (error capa 10000) un virus tipo ransomware. Paso por aquí a registrar lo sucedido y a buscar algo de luz de parte de ustedes.

Hoy me trajeron un portátil Asus Vivobook 14. El usuario manifiesta que, después de descargar e instalar el crack de un programa de diseño, el computador empezó a presentar unos comportamientos extraños, como ventanitas emergentes y archivos que empezaron a dañarse.

El usuario activó el modo avión y ahí fue cuando lo trajo.

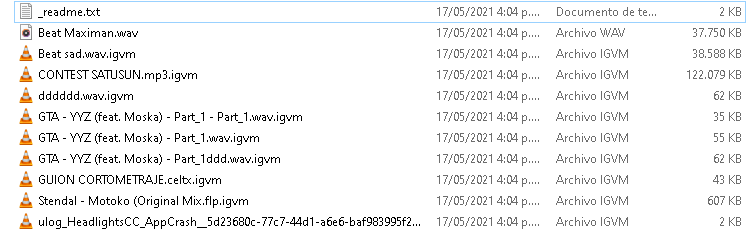

El virus cifró todos los archivos del disco D:\ y de una memoria SD que tenía conectada. La unidad del sistema, la C:\, quedó intacta, por suerte.

Le recomendé que a la próxima viera muy bien lo que descarga, de qué sitios descarga y si fuera posible evitara usar cracks de sitios muy dudosos. También le advertí que hay poca probabilidad de recuperar los archivos, y que a la próxima tuviera alguna copia de seguridad en un disco duro externo o en la nube, siempre que fuera posible.

Al parecer se trata de un virus ransomware del tipo STOP / DJVU, que presenta un patrón igualito al de la imagen a continuación:

Como dato adicional intenté recuperar los archivos de la memoria SD con el programa Photorec en Linux. Solo 60 de 757 archivos (53 MB de 13 GB) pudieron recuperarse. Hace falta ejecutarlo en el disco D:\.

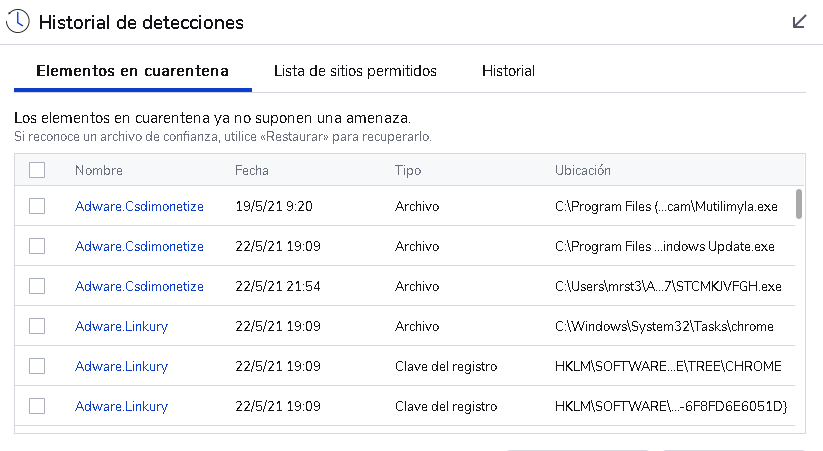

Se hizo varios barridos con Malwarebytes, en modo normal y modo seguro. Siempre y en cada vuelta encontraba amenazas y detecciones, aunque progresivamente encontraba menos; unos 50 en la primera vuelta, 30, 20 y así hasta llegar a 0.

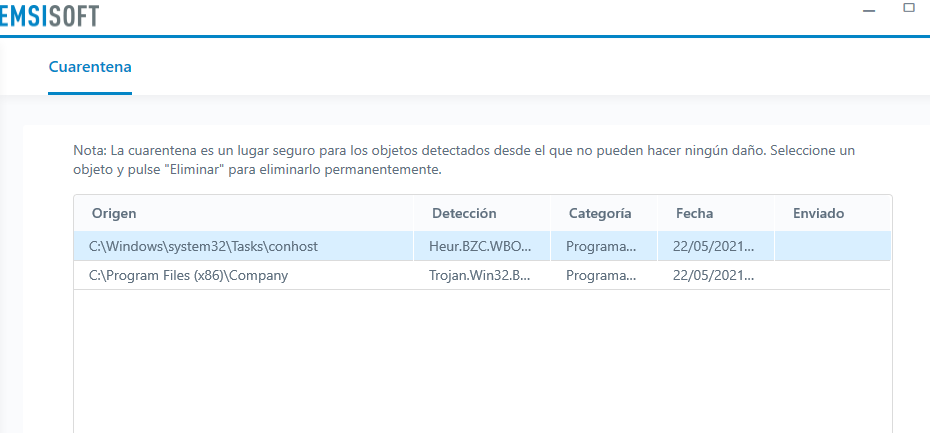

También ejecuté, en modo seguro, una aplicación llamada "Emsisoft" que encontró dos amenazas más.

Ejecuté una aplicación "Stop Djvu" de Emsisoft que encontré aquí. Sin éxito, indicaba que la llave era online (algo así). Sin resultados positivos, pues no se logró descifrar nada.

Entonces me surgen varios interrogantes:

Pero la esperanza es lo último que se pierde.

Mil y mil gracias.

Poseo una situación seria donde se han perdido varios archivos por causa de

Hoy me trajeron un portátil Asus Vivobook 14. El usuario manifiesta que, después de descargar e instalar el crack de un programa de diseño, el computador empezó a presentar unos comportamientos extraños, como ventanitas emergentes y archivos que empezaron a dañarse.

El usuario activó el modo avión y ahí fue cuando lo trajo.

El virus cifró todos los archivos del disco D:\ y de una memoria SD que tenía conectada. La unidad del sistema, la C:\, quedó intacta, por suerte.

Le recomendé que a la próxima viera muy bien lo que descarga, de qué sitios descarga y si fuera posible evitara usar cracks de sitios muy dudosos. También le advertí que hay poca probabilidad de recuperar los archivos, y que a la próxima tuviera alguna copia de seguridad en un disco duro externo o en la nube, siempre que fuera posible.

Al parecer se trata de un virus ransomware del tipo STOP / DJVU, que presenta un patrón igualito al de la imagen a continuación:

Como dato adicional intenté recuperar los archivos de la memoria SD con el programa Photorec en Linux. Solo 60 de 757 archivos (53 MB de 13 GB) pudieron recuperarse. Hace falta ejecutarlo en el disco D:\.

Se hizo varios barridos con Malwarebytes, en modo normal y modo seguro. Siempre y en cada vuelta encontraba amenazas y detecciones, aunque progresivamente encontraba menos; unos 50 en la primera vuelta, 30, 20 y así hasta llegar a 0.

También ejecuté, en modo seguro, una aplicación llamada "Emsisoft" que encontró dos amenazas más.

Ejecuté una aplicación "Stop Djvu" de Emsisoft que encontré aquí. Sin éxito, indicaba que la llave era online (algo así). Sin resultados positivos, pues no se logró descifrar nada.

Entonces me surgen varios interrogantes:

- ¿Existe alguna manera de desencriptar los archivos?

- ¿Existe otra manera, diferente o similar al Photorec, para recuperar los archivos?

- Si el sistema operativo "dejó" de encriptar los ficheros, ¿Será necesario hacer un backup de lo que haya, y formatear?

- ¿Creen que hay algo más que me faltó por hacer?

- ¿A alguno de ustedes le ha sucedido algo similar?

Pero la esperanza es lo último que se pierde.

Mil y mil gracias.

(Última edición el 2021-05-24 que resume un poco el post)

Archivos adjuntos

Última edición: