M

Ciberseguridad (Seguridad informática)

- Iniciador del tema Miembro eliminado 481556

- Fecha de inicio

-

- Etiquetas

- ciberseguridad seguridad informática

Estás utilizando un navegador obsoleto. Puede que este u otros sitios no se muestren correctamente.

Debes actualizarlo o utilizar un navegador alternativo.

Debes actualizarlo o utilizar un navegador alternativo.

El tema de la cyberseguridad es un arma de doble filo.

Se sobreentiende que el objetivo es informar a la comunidad sobre cómo evitar ataques y así mismo robo de información, pero se debe moderar el contenido publicado para no brindar fuentes y/o herramientas que puedan usar posibles nuevos cyber-delincuentes - Sé que algunos ya conocen este tipo de páginas, pero precisamente por eso es que hay que tener cuidado de no divulgar más de lo necesario en este tema.

Desafortunadamente es muy fácil obtener información de una persona a través de ingeniería social. Basta con saber que una persona existe, y a partir de ahí se puede obtener la información que usted quiera.

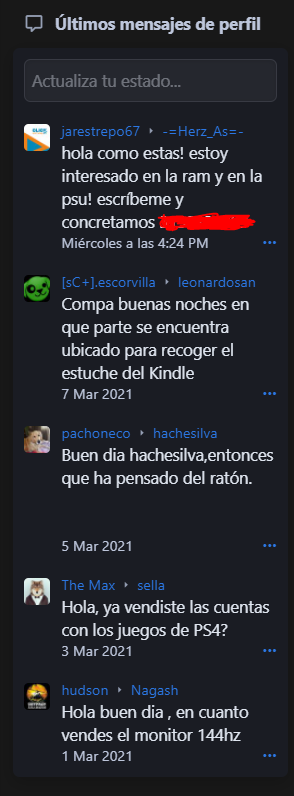

Y en Internet, basta con que una persona haga un comentario o una publicación. Para la muestra un botón:

Esos son mensajes que aparecen en la sección "Últimos mensajes de perfil" y que cualquiera los puede leer (@JulianD, FYI), y como ven hay gente que deja información personal como un número de celular de contacto. Ya ni te digo todo lo que se puede hacer sólo con ese número celular, o también nada más leyendo los otros mensajes.

Me quedaría corto mencionando todas las precauciones que se debe tener si se desea evitar ser víctima de fraude/estafa, phishing, malware, ramsomware y demás tipos de robo de información. Mas bien lo que todos debiéramos hacer es un curso en Cyberseguridad (algo que opino deberian empezar a dar en los colegios). Aquí les dejo algo de info por si quieren ahondar más sobre el tema: https://www.kaspersky.es/resource-center/threats/computer-vandalism

Se sobreentiende que el objetivo es informar a la comunidad sobre cómo evitar ataques y así mismo robo de información, pero se debe moderar el contenido publicado para no brindar fuentes y/o herramientas que puedan usar posibles nuevos cyber-delincuentes - Sé que algunos ya conocen este tipo de páginas, pero precisamente por eso es que hay que tener cuidado de no divulgar más de lo necesario en este tema.

Desafortunadamente es muy fácil obtener información de una persona a través de ingeniería social. Basta con saber que una persona existe, y a partir de ahí se puede obtener la información que usted quiera.

Y en Internet, basta con que una persona haga un comentario o una publicación. Para la muestra un botón:

Esos son mensajes que aparecen en la sección "Últimos mensajes de perfil" y que cualquiera los puede leer (@JulianD, FYI), y como ven hay gente que deja información personal como un número de celular de contacto. Ya ni te digo todo lo que se puede hacer sólo con ese número celular, o también nada más leyendo los otros mensajes.

Me quedaría corto mencionando todas las precauciones que se debe tener si se desea evitar ser víctima de fraude/estafa, phishing, malware, ramsomware y demás tipos de robo de información. Mas bien lo que todos debiéramos hacer es un curso en Cyberseguridad (algo que opino deberian empezar a dar en los colegios). Aquí les dejo algo de info por si quieren ahondar más sobre el tema: https://www.kaspersky.es/resource-center/threats/computer-vandalism

Hola laneros, creo que este tema para hablar de medidas de seguridad en la red para gente que normal, la verdad no se nada del tema, pero espero todos puedan aportar con su conocimiento, casos de ataques, spam, phishing, robos de identidad, en general cualquier situación que pueda poner en vulnerabilidad los datos, dinero, integridad o bienes de una persona.

Bueno esto son temas muy amplios, podríamos ir colocando algunos ejemplos y empezar, en el caso de robos de identidad existen las suplantaciones (no es lo mismo) donde se hacen los delincuentes pasar por familiares y amigos para pedir plata, acá hay un tema delicado y es el acceso a las tecnologías de comunicación y al poco control que se tienen en las prisiones y la confianza de la gente. Ahora, eso es más Seguridad de la Información, Ciberseguridad es más con todo lo tecnológico, sería que acá se cambie el nombre del Post a Seguridad de la Información/Ciberseguridad

El tema de la cyberseguridad es un arma de doble filo.

Se sobreentiende que el objetivo es informar a la comunidad sobre cómo evitar ataques y así mismo robo de información, pero se debe moderar el contenido publicado para no brindar fuentes y/o herramientas que puedan usar posibles nuevos cyber-delincuentes - Sé que algunos ya conocen este tipo de páginas, pero precisamente por eso es que hay que tener cuidado de no divulgar más de lo necesario en este tema.

No estoy en nada de acuerdo

1) Los nuevos cyber-deluncuentes ya saben que en YouTube encuentran todo lo que quieran para realizar sus ataques, acá solo sería concientizar a la gente

2) La gente sabe que es mucho más fácil suplantar y echar un cuento raro para robar a hackear un sistema

3) Vea cualquier grupo de Hacking en Facebook, empieza con la idea de compartir conocimientos pero termina volviéndose un "como hackeo el Facebook/WhatsApp/Correo/Celular de mi novia/tiniebla/amigo/hijo" por lo que no les interesa aprender, solo que les hagan el trabajo

4) Entre más se divulgue, más información tenemos para proteger a los nuestros

5) Finalmente acá ud puede poner lo que sea, pero la gente solo es consciente de los riesgos solo cuando les pasa, y eso se lo anoto en piedra de marmol si quiere

Este tema me parece muy interesante, pero no tanto desde el punto de vista del usuario común, las medidas que uno como usuario puede tomar son más bien las mismas siempre (2fa, contraseñas seguras, no abrir links ni pdfs, ojo con datos personales, etc) sino desde el otro lado, no sé si hayan escuchado sobre el reciente breach que hubo a una empresa gringa SolarWinds, a nadie le suena ese nombre, pero resulta que es uno de los mayores proveedores de software a casi todos los departamentos de USA y también a empresas grandes privadas (MS, Visa, Ford, CBS, Cisco, por nombrar algunas) es uno de los hackeos más grandes:

SolarWinds hack was 'largest and most sophisticated attack' ever: Microsoft president

https://www.businessinsider.com/list-of-companies-agencies-at-risk-after-solarwinds-hack-2020-12

Otro recurso que quiero compartir es el podcast de un man que era analista de seguridad pero decidió dedicarse a contar historias de este tipo, bastante bueno en mi opinión, se llama darknetdiaries.

SolarWinds hack was 'largest and most sophisticated attack' ever: Microsoft president

https://www.businessinsider.com/list-of-companies-agencies-at-risk-after-solarwinds-hack-2020-12

Otro recurso que quiero compartir es el podcast de un man que era analista de seguridad pero decidió dedicarse a contar historias de este tipo, bastante bueno en mi opinión, se llama darknetdiaries.

Lo que dice el Lanero es cierto, uno ya se vuelve experto en hacer ingenieria Social a una persona: con solo saber los nombres y apellidos facilmente uno puede perfirlarla y saber que hace, que le gusta, que no le gusta, que musica escucha, que estudia, quien es su familia, en que trabaja, por eso yo recomiendo muy bien blindar sus perfiles de RRSS, solo agregar la gente que uno conoce y ni eso....por mas que sea seguro un sistema siempre la parte flaca en el esquema sera el ser humano.El tema de la cyberseguridad es un arma de doble filo.

Se sobreentiende que el objetivo es informar a la comunidad sobre cómo evitar ataques y así mismo robo de información, pero se debe moderar el contenido publicado para no brindar fuentes y/o herramientas que puedan usar posibles nuevos cyber-delincuentes - Sé que algunos ya conocen este tipo de páginas, pero precisamente por eso es que hay que tener cuidado de no divulgar más de lo necesario en este tema.

Desafortunadamente es muy fácil obtener información de una persona a través de ingeniería social. Basta con saber que una persona existe, y a partir de ahí se puede obtener la información que usted quiera.

Y en Internet, basta con que una persona haga un comentario o una publicación. Para la muestra un botón:

Ver el archivos adjunto 453886

Esos son mensajes que aparecen en la sección "Últimos mensajes de perfil" y que cualquiera los puede leer (@JulianD, FYI), y como ven hay gente que deja información personal como un número de celular de contacto. Ya ni te digo todo lo que se puede hacer sólo con ese número celular, o también nada más leyendo los otros mensajes.

Me quedaría corto mencionando todas las precauciones que se debe tener si se desea evitar ser víctima de fraude/estafa, phishing, malware, ramsomware y demás tipos de robo de información. Mas bien lo que todos debiéramos hacer es un curso en Cyberseguridad (algo que opino deberian empezar a dar en los colegios). Aquí les dejo algo de info por si quieren ahondar más sobre el tema: https://www.kaspersky.es/resource-center/threats/computer-vandalism

De acuerdo. Seria bueno aclarar esto pues yo me estaba yendo más por el lado de la cyberseguridad, pensando en las herramientas de auditoria que se usan para ello....Ahora, eso es más Seguridad de la Información, Ciberseguridad es más con todo lo tecnológico, sería que acá se cambie el nombre del Post a Seguridad de la Información/Ciberseguridad

Pero si el objetivo de este tema es sobre seguridad de la información (buenas practicas para protegerse de fraudes) entonces ahí si no le veo lío en compartir tips y experiencias.

No estoy de acuerdo en limitar el tema, las herramientas de auditoría siempre están cambiando y es bueno conocerlas, además este es un foro de tecnología y hasta la palabra redes está en el nombre, si se trata de cyber seguridad no se lo debe capar!De acuerdo. Seria bueno aclarar esto pues yo me estaba yendo más por el lado de la cyberseguridad, pensando en las herramientas de auditoria que se usan para ello.

Pero si el objetivo de este tema es sobre seguridad de la información (buenas practicas para protegerse de fraudes) entonces ahí si no le veo lío en compartir tips y experiencias.

Pues el poderoso ataque a Solarwinds fue por una clave absurdaEste tema me parece muy interesante, pero no tanto desde el punto de vista del usuario común, las medidas que uno como usuario puede tomar son más bien las mismas siempre (2fa, contraseñas seguras, no abrir links ni pdfs, ojo con datos personales, etc) sino desde el otro lado, no sé si hayan escuchado sobre el reciente breach que hubo a una empresa gringa SolarWinds, a nadie le suena ese nombre, pero resulta que es uno de los mayores proveedores de software a casi todos los departamentos de USA y también a empresas grandes privadas (MS, Visa, Ford, CBS, Cisco, por nombrar algunas) es uno de los hackeos más grandes:

SolarWinds hack was 'largest and most sophisticated attack' ever: Microsoft president

https://www.businessinsider.com/list-of-companies-agencies-at-risk-after-solarwinds-hack-2020-12

Otro recurso que quiero compartir es el podcast de un man que era analista de seguridad pero decidió dedicarse a contar historias de este tipo, bastante bueno en mi opinión, se llama darknetdiaries.

Former SolarWinds CEO blames intern for 'solarwinds123' password leak

Current and former top executives at SolarWinds are blaming a company intern for a critical lapse in password security that apparently went undiagnosed for years.

Finalmente los ataques en un 99.99% tienen éxito por fallas en la seguridad del usuario común, rara vez por un super ataque estilo Hollywood, de hecho jamás he visto un ataque desde IRM que no sea por algo distinto a falla humana (malos password, software desactualizado, servicios WTF expuestos a Internet, desarrollos inseguros de software, etc) y muchas veces hay fallas en procesos, por lo que no siempre, al menos en entornos empresariales, las "mismas (medidas de) siempre" funcionan, por lo que siempre hay que tener creatividad e ingenio para sacar algo bueno adelante que sea seguro

Última edición:

si esto es cierto no solamente es problema del interno, sino que puede ir desde procedimientos a gestión como tal de usuarios, como es posible que una plataforma no cuente con parametros mínimos de seguridad establecidos como longitud de caracteres, uso de caracteres especiales, palabras prohibidas, etc.Pues el poderoso ataque a Solarwinds fue por una clave absurda

Former SolarWinds CEO blames intern for 'solarwinds123' password leak

Current and former top executives at SolarWinds are blaming a company intern for a critical lapse in password security that apparently went undiagnosed for years.www.google.com

Finalmente los ataques en un 99.99% tienen éxito por fallas en la seguridad del usuario común, rara vez por un super ataque estilo Hollywood, de hecho jamás he visto un ataque desde IRM que no sea por algo distinto a falla humana (malos password, software desactualizado, servicios WTF expuestos a Internet, desarrollos inseguros de software, etc) y muchas veces hay fallas en procesos, por lo que no siempre, al menos en entornos empresariales, las "mismas (medidas de) siempre" funcionan, por lo que siempre hay que tener creatividad e ingenio para sacar algo bueno adelante que sea seguro

Culpar al interno es la facil pero de fondo hay un problema mucho mayor que va de la mano con la ausencia de compliance con la NIST, buenas practicas, etc

Si claro, al final el problema se llama falta de gestión y liderazgo en Seguridad, no ven el problema hasta que pasa, y ese mal es de todo mundo, no solo de unas cuantas compañíassi esto es cierto no solamente es problema del interno, sino que puede ir desde procedimientos a gestión como tal de usuarios, como es posible que una plataforma no cuente con parametros mínimos de seguridad establecidos como longitud de caracteres, uso de caracteres especiales, palabras prohibidas, etc.

Culpar al interno es la facil pero de fondo hay un problema mucho mayor que va de la mano con la ausencia de compliance con la NIST, buenas practicas, etc

Finalmente el eslabón más débil se llama ser humano, sin importar donde se encuentre

Depende de los datos que la persona proporcione inconscientemente, pero la ingenieria social tiene que tener bastantes datos para perfilar a una persona, o bien ser una persona con una inteligencia superior a la del resto para que con un mensaje sepa identificarlo.El tema de la cyberseguridad es un arma de doble filo.

Se sobreentiende que el objetivo es informar a la comunidad sobre cómo evitar ataques y así mismo robo de información, pero se debe moderar el contenido publicado para no brindar fuentes y/o herramientas que puedan usar posibles nuevos cyber-delincuentes - Sé que algunos ya conocen este tipo de páginas, pero precisamente por eso es que hay que tener cuidado de no divulgar más de lo necesario en este tema.

Desafortunadamente es muy fácil obtener información de una persona a través de ingeniería social. Basta con saber que una persona existe, y a partir de ahí se puede obtener la información que usted quiera.

Y en Internet, basta con que una persona haga un comentario o una publicación. Para la muestra un botón:

Ver el archivos adjunto 453886

Esos son mensajes que aparecen en la sección "Últimos mensajes de perfil" y que cualquiera los puede leer (@JulianD, FYI), y como ven hay gente que deja información personal como un número de celular de contacto. Ya ni te digo todo lo que se puede hacer sólo con ese número celular, o también nada más leyendo los otros mensajes.

Me quedaría corto mencionando todas las precauciones que se debe tener si se desea evitar ser víctima de fraude/estafa, phishing, malware, ramsomware y demás tipos de robo de información. Mas bien lo que todos debiéramos hacer es un curso en Cyberseguridad (algo que opino deberian empezar a dar en los colegios). Aquí les dejo algo de info por si quieren ahondar más sobre el tema: https://www.kaspersky.es/resource-center/threats/computer-vandalism

Me parece preocupante el tema de los SMS que usan los bancos y sitios web como método de autenticación o dos factores porque no es dificil para algunos clonar una SIM o capturar el SMS antes que lleguen a su destino, en Estados Unidos, muchos operadores móviles ya cuenta con un sistema que identifica si la SIM pertenece a un celular para que no se pueda clonar ni tampoco desviar la llegada del SMS.No necesariamente por Whatsapp le piden el código de para restablecer la cuenta y le sacan cuentos raros como que por error le llegó un código mío a su celular, o si no pierdo un brazo y mi gato se muere, que es muy urgente, el weon da el código y listo un gil le robó su WhatsApp, ahora el Gil pide plata a sus contactos diciendo que es una emergencia que lo van a operar o que es para algo de vida o muerte y le sacan plata a sus contactos de WhatsApp, no hace falta hacer perfilamientos de meses a veces uno cae aún sabiendo que usan esos métodos para estafar.

Igual eso es relativo, siempre con llamar al operador le clonan la SIM y el número.Me parece preocupante el tema de los SMS que usan los bancos y sitios web como método de autenticación o dos factores porque no es dificil para algunos clonar una SIM o capturar el SMS antes que lleguen a su destino, en Estados Unidos, muchos operadores móviles ya cuenta con un sistema que identifica si la SIM pertenece a un celular para que no se pueda clonar ni tampoco desviar la llegada del SMS.

Lo que me lleva a otra cuestión, los Bancos en este país se creen los dioses de la seguridad informática, nadie les puede toser si ud los tiene de clientes, sobretodo un banco con una casa roja, pero ay que si hacen puros fraudes informáticos en esos bancos! Literalmente tienen unos controles lamentables que lo pueden suplantar fácilmente y no se dan cuenta

Porque en Israel hay tanto capital humano con enfoque en violacion/prevencion de seguridad ? Hay alguna politica de estado (Publica o secreta) ?

F.B.I. Secretly Bought Israeli Spyware and Explored Hacking U.S. Phones

Israel used the NSO Group’s software as a tool of diplomacy. The F.B.I. wanted it for domestic surveillance. Then everything soured. Here are highlights of a New York Times Magazine investigation.www.nytimes.com

Los últimos temas

-

-

Compro Busco quién repare o Compro/Tapa lateral Thermaltake Divider 370 Snow

- Iniciado por gK-[Slayer]

- Respuestas: 0

-

-

-