Pero según tengo entendido que el procedimiento es primero pqr en la eps y al tener respuesta desfavorable hay si va a supersalud junto con la respuesta de la eps para que tenga mayor favorabilidadVoy a llamar ahorita. Pero la última vez que interpuse un PQR por allí de poco sirvió.

Hackeo Grupo Keralty? Ransomware? +10 días caído Opiniones

- Iniciador del tema T3SL4

- Fecha de inicio

-

- Etiquetas

- encriptado eps hacking keralty ransomhouse ransomware sanitas supersalud

Estás utilizando un navegador obsoleto. Puede que este u otros sitios no se muestren correctamente.

Debes actualizarlo o utilizar un navegador alternativo.

Debes actualizarlo o utilizar un navegador alternativo.

Antes del hackeo si, pero después de eso afortunado que mi hijo no ha tenido que recurrir al medico el cual la mama lo tiene afiliado en esa EPS. Lo que si me encuentro aun investigando con un colega es que las probabilidades de que los datos reposen en la dark web son bastantes altas y es por eso que quiero trasladar a mi hijo a mi EPS, porque al fin de cuentas los datos y las historias clínicas ya están embolatadasEs interesante muchas personas que tenian Sanitas siguen en la EPS despues del hackeo, es tan buena la atencion? xD

Entonces el grupo keralty no pago a los hackers para recuperar fácilmente los datos y proteger a los usuarios de que toda su información quede expuesta en la web, pero... No hay algún tipo de sanción de alguna entidad que proteja a usuario por no haber llevado estos datos de forma realmente segura, con procedimientos de hardware, software y manipulación adecuados? Siento como que les vale huevo el tema de los datos personales.

No sé si sea mejor así... pero no es obligatorio, se puede interponer pqr directamente con supersalud.Pero según tengo entendido que el procedimiento es primero pqr en la eps y al tener respuesta desfavorable hay si va a supersalud junto con la respuesta de la eps para que tenga mayor favorabilidad

¿Esta vuelta cómo sigue? ¿Los sistemas siguen caídos? ¿Qué dice la EPS?

La verdad es que me parece bien que no paguen, lo único importante ahí sería algunos datos de tarjetas de crédito. Del resto es información de salud, direcciones, teléfonos y cédulas. Información que los delicuentes pueden encontrar por otros medios a menor costo y riesgo.

La verdad es que me parece bien que no paguen, lo único importante ahí sería algunos datos de tarjetas de crédito. Del resto es información de salud, direcciones, teléfonos y cédulas. Información que los delicuentes pueden encontrar por otros medios a menor costo y riesgo.

Pues en este momento con este mierdero la verdad yo no me pondría a cambiarme. Se imagina que le embolaten la historia o demas lo dejen por ahi volando?.

Yo creo que en este momento, como estan las cosas, es mejor esperar a que medio solucionen todo para proceder a pasarse porque me imagino que ahi Sanitas tiene que mandar historias clinicas, datos, etc y por el momento no tienen sistema para eso, etnonces lo pueden dejar en un limbo de atencion en salud.... lastimosamente.

Entonces el grupo keralty no pago a los hackers para recuperar fácilmente los datos y proteger a los usuarios de que toda su información quede expuesta en la web, pero... No hay algún tipo de sanción de alguna entidad que proteja a usuario por no haber llevado estos datos de forma realmente segura, con procedimientos de hardware, software y manipulación adecuados? Siento como que les vale huevo el tema de los datos personales.

Es que no es tan fácil como pagar... esos tipos de pagos los tiene que autorizar hasta el gobierno porque usted como reporta eso en su declaración de impuestos? ademas es un servicio esencial (salud) entonces todos los dineros están súper controlados. por lo demás, esos datos ya deben estar volando por toda la red, entonces pagar en este momento no creo que sea conveniente. Claro que eso digo yo desde mi burbuja porque me imagino que estando con el problema encima (como líder, dueño ) debe ser otro el pensamiento.

Ademas deben tener encima no solo al gobierno (superintendencia, policia,) sino tambien por ahi a los norteamericanos con el FBI, etc..... dificil porque hay mucha presión para tomar decisiones.

Pagar no significa que se recuperen los datos.Entonces el grupo keralty no pago a los hackers para recuperar fácilmente los datos y proteger a los usuarios de que toda su información quede expuesta en la web, pero... No hay algún tipo de sanción de alguna entidad que proteja a usuario por no haber llevado estos datos de forma realmente segura, con procedimientos de hardware, software y manipulación adecuados? Siento como que les vale huevo el tema de los datos personales.

Yo creo que en este momento, como estan las cosas, es mejor esperar a que medio solucionen todo para proceder a pasarse porque me imagino que ahi Sanitas tiene que mandar historias clinicas, datos, etc y por el momento no tienen sistema para eso, etnonces lo pueden dejar en un limbo de atencion en salud.... lastimosamente.

Es que no es tan fácil como pagar... esos tipos de pagos los tiene que autorizar hasta el gobierno porque usted como reporta eso en su declaración de impuestos? ademas es un servicio esencial (salud) entonces todos los dineros están súper controlados. por lo demás, esos datos ya deben estar volando por toda la red, entonces pagar en este momento no creo que sea conveniente. Claro que eso digo yo desde mi burbuja porque me imagino que estando con el problema encima (como líder, dueño ) debe ser otro el pensamiento.

Ademas deben tener encima no solo al gobierno (superintendencia, policia,) sino tambien por ahi a los norteamericanos con el FBI, etc..... dificil porque hay mucha presión para tomar decisiones.

No creo que paguen por un rescate, en algunos casos los delincuentes no devuelven la información comprometida, peor aún y como lo mencionan más atrás, esa información ya debe estar colgada en la internet.

La seguridad del 90% de las compañías y el soporte que da la policía / fiscalía en Colombia es una vergüenza, solo espero que esta experiencia los aliente a tomar medidas de seguridad adicionales para evitar futuros ataques de ransomware.

No creo que paguen por un rescate, en algunos casos los delincuentes no devuelven la información comprometida, peor aún y como lo mencionan más atrás, esa información ya debe estar colgada en la internet.

La seguridad del 90% de las compañías y el soporte que da la policía / fiscalía en Colombia es una vergüenza, solo espero que esta experiencia los aliente a tomar medidas de seguridad adicionales para evitar futuros ataques de ransomware.

que dejen de pagar asesorías de seguridad de papel, deben ser cosas reales, la mayoría dan es consejos de seguridad en la oscuridad o que compren un firewall aun dicen unos, no aplican actualizaciones y sus desarrollos ni le prestan atención a la seguridad, los desarrolladores no saben ni cómo funcionan muchas cosas, solo se preocupan por echar code smell

EDIT

Para la muestra lo que está pasando con la Universidad de la Salle, toma tu ataque y los exámenes y datos ya andan por allí

Última edición:

Vengo en tratamiento con un especialista desde el 2019 no puedo perder todo eso y empezar de 0 en otra EPS, además es la única que funcionaba bien en mi ciudadEs interesante muchas personas que tenian Sanitas siguen en la EPS despues del hackeo, es tan buena la atencion? xD

varias U atacadas

muchohacker.lol

muchohacker.lol

Universidades colombianas bajo el ataque de ciberdelincuentes

A propósito del más reciente ataque digital a la Universidad de la Salle buscamos más instituciones de educación superior afectadas por incidentes digitales y encontramos que la Universidad Javeria…

muchohacker.lol

muchohacker.lol

“Nuestro equipo de tecnología está trabajando con la empresa de seguridad”varias U atacadas

Universidades colombianas bajo el ataque de ciberdelincuentes

A propósito del más reciente ataque digital a la Universidad de la Salle buscamos más instituciones de educación superior afectadas por incidentes digitales y encontramos que la Universidad Javeria…muchohacker.lol

Es por eso que detesto cuando se tercerizan los procesos de seguridad, muy bien lo decían acá en el foro, muchos se centran en el tema del Firewall o en Seguridad por Oscuridad, jamás por poner un Gobierno de Seguridad en la organización.

Y eso también tiene sus problemas, por los lados de los gerentes y las roscas, que cuidado les quita privilegios de administrador, cuidado les cierra redes sociales, cuidado les ponen un antivirus porque los sacan

Igual los de IT, así no pongan los parches, nadie los saca, no hay responsables reales que paguen las cagadas

Ahorita mismo la ciberdelincuencia esta disparada, y a punta de ransomware, hasta mi servidor NAS esta siendo atacado.

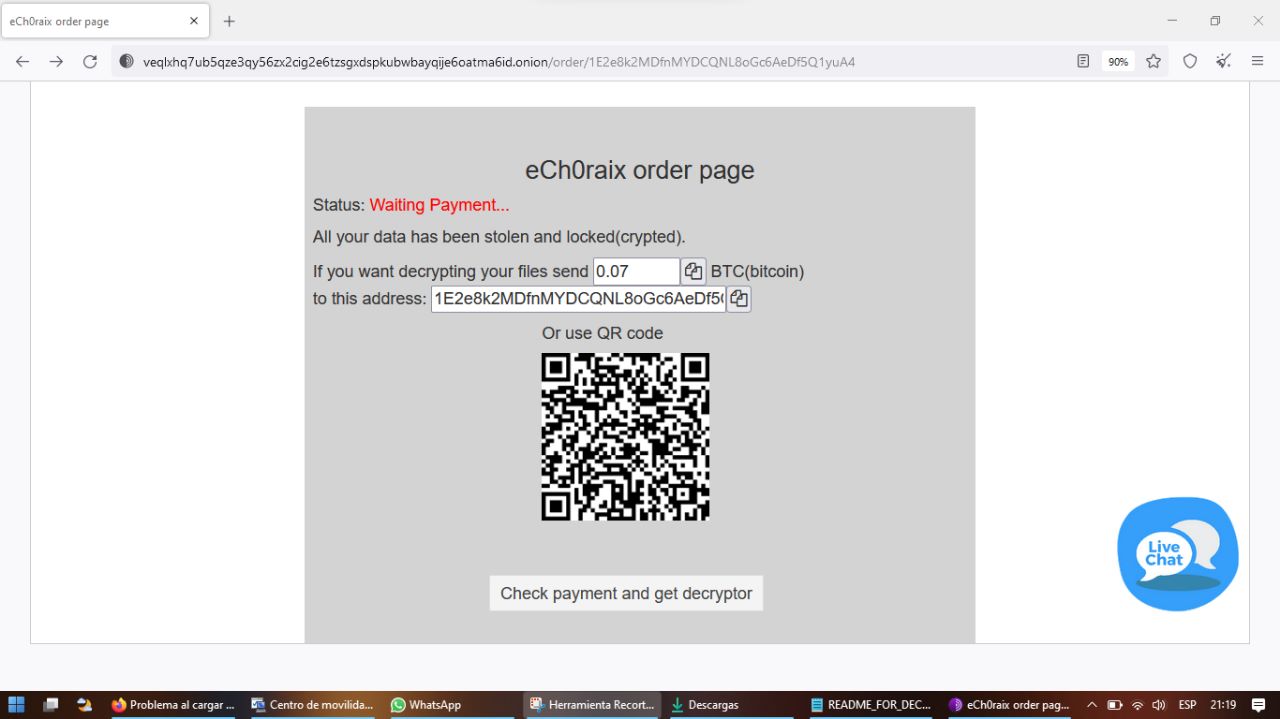

Sé que el ransom es Echoraix y cobran 0.07 BTC.

Sugiero a quienes tengan sus servidores caseros, extremar la coberseguridad, acostúmbrense al 2FA

Sé que el ransom es Echoraix y cobran 0.07 BTC.

Sugiero a quienes tengan sus servidores caseros, extremar la coberseguridad, acostúmbrense al 2FA

Última edición:

Ahorita mismo la ciberdelincuencia esta disparada, y a punta de ransomware, hasta mi servidor NAS esta siendo atacado.

Sé que el ransom es Echoraix y cobran 0.07 BTC.

Sugiero a quienes tengan sus servidores caseros, extremar la coberseguridad, acostúmbrense al 2FA

Como se infecto su NAS?, algun archivo extraño que abrio, de donde salio?, cuentenos mas, es interesante conocer las circustancias para prevenir, gracias

Ah no, hasta el momento no me han infectado, pero si pude saber mas o menos el modus operandi de ese ransom.

Se asemeja mucho a los Mirai en que equipo que infecta, se vuelve zombie, entonces el atacante empieza a intentar acceder al NAS usando los NAS previamente infectados y los usuarios y contraseñas por defecto, me entero porque en el DSM queda registro de que IP se intento loguear, con que usuario y cómo, si password o qué.

entre esos registros encontré un NAS de Synology al que accedí usando las credenciales Admin y 123456 (Literalmente) y alli encontre unas cuantas teras cifradas y el archivito de tecto indicando lo del ramsonware y pues nada, ingresando al tor y con el link proporcionado encontré esto.

Me llama poderosamente la atención que el ransom no ataca por quickconnect como pensaba, si no atacaba conectandose a mi dir IP, hasta que la cambié dejaron de joder; en 2 dias recibi mas o menos 6500 intentos de inicio de sesión a Admin User Plex y otros usuarios.

Por medidas, cambié dirección IP, puertos, y lógicamente el usuario Admin y Guest están deshabilitados y mi cuenta tiene 2FA, Además puertos 22 y 23 deshabilitados

Se asemeja mucho a los Mirai en que equipo que infecta, se vuelve zombie, entonces el atacante empieza a intentar acceder al NAS usando los NAS previamente infectados y los usuarios y contraseñas por defecto, me entero porque en el DSM queda registro de que IP se intento loguear, con que usuario y cómo, si password o qué.

entre esos registros encontré un NAS de Synology al que accedí usando las credenciales Admin y 123456 (Literalmente) y alli encontre unas cuantas teras cifradas y el archivito de tecto indicando lo del ramsonware y pues nada, ingresando al tor y con el link proporcionado encontré esto.

Me llama poderosamente la atención que el ransom no ataca por quickconnect como pensaba, si no atacaba conectandose a mi dir IP, hasta que la cambié dejaron de joder; en 2 dias recibi mas o menos 6500 intentos de inicio de sesión a Admin User Plex y otros usuarios.

Por medidas, cambié dirección IP, puertos, y lógicamente el usuario Admin y Guest están deshabilitados y mi cuenta tiene 2FA, Además puertos 22 y 23 deshabilitados

Última edición:

Fuera de eso, cómo recomiendan proteger una red de hogar? Se que uno no es muy importante para que lo hackeenAhorita mismo la ciberdelincuencia esta disparada, y a punta de ransomware, hasta mi servidor NAS esta siendo atacado.

Sé que el ransom es Echoraix y cobran 0.07 BTC.

Sugiero a quienes tengan sus servidores caseros, extremar la coberseguridad, acostúmbrense al 2FA

Alguna vez intentaron secuestrarme el correo, logré identificar donde estaba la fuga a tiempo para reaccionar y recuperarlo.

2FAFuera de eso, cómo recomiendan proteger una red de hogar? Se que uno no es muy importante para que lo hackeenpero si se que es fácil que alguien quiera mortificarle la vida, secuestrando correos, NAS o info bancaría y más si en la casa tengo cámaras, switch inteligentes, Alexas, electrodomésticos conectados a la red, en fin…

Alguna vez intentaron secuestrarme el correo, logré identificar donde estaba la fuga a tiempo para reaccionar y recuperarlo.

Fuera de eso, cómo recomiendan proteger una red de hogar? Se que uno no es muy importante para que lo hackeenpero si se que es fácil que alguien quiera mortificarle la vida, secuestrando correos, NAS o info bancaría y más si en la casa tengo cámaras, switch inteligentes, Alexas, electrodomésticos conectados a la red, en fin… además de los celulares y computadoras.

Alguna vez intentaron secuestrarme el correo, logré identificar donde estaba la fuga a tiempo para reaccionar y recuperarlo.

Ya sabemos lo que tarda un hacker en averiguar tu contraseña por fuerza bruta. Da miedo

En 2012 tener una contraseña de 10 caracteres con números, minúsculas y mayúsculas era bastante recomendable: los hackers podían tardar 106 años en...

los tiempos han cambiado y el poder de ataque ha aumentado

Tal cual, en mi caso tengo la política de mínimo cambiar mis contraseñas 1 vez al año, he pensado lo del gestor de contraseñas… pero mi duda es que tan seguros son al pensar que con una contraseña guardan todas y esta debe ser algo que puedas recordar para acceder, fuera que normalmente se utilizan las mismas conexiones y dispositivos, pero el día que por x o y (por ejemplo, en un viaje me roban el portátil y teléfono) toca cambiar esos patrones?

Ya sabemos lo que tarda un hacker en averiguar tu contraseña por fuerza bruta. Da miedo

En 2012 tener una contraseña de 10 caracteres con números, minúsculas y mayúsculas era bastante recomendable: los hackers podían tardar 106 años en...www.xataka.com

los tiempos han cambiado y el poder de ataque ha aumentado

Ver el archivos adjunto 541883